自从3Q大战开始,国内便掀起了一股杀软免费的热潮:金山毒霸宣布终身免费;卡巴斯基免费一年;趋势2011免费一年……然而作为一般用户,杀软选择过多也不见得是件好事。商家们往往用来炒作自己厂商产品的噱头,类似主动防御或是安全套装等等,结果却只让一般用户更加迷茫。更有用户不走寻常路,选择一些比较冷门的杀软,以致免费不成,反被骗走了不少钱财。病毒也正好趁机而入,大打"假冒杀软"招牌。根据AVG病毒实验室的观测数据显示,自从08/09年首次发现"假冒杀毒软件"案例以来,"假冒杀毒软件"出现频率只增不减,而近期随着3Q大战余温未退,假冒杀软更是频频出现。就11月截止到目前来看,AVG病毒实验室已经截获到用户受新型假冒杀软威胁的案例545起。

作为全世界第一款自始自终主打免费杀软的AVG,将利用本文机会,给广大用户普及、演示一下"假冒杀软"的特征,以供广大用户在选择杀软时参考,以免上"假冒杀软"的当。

AVG中国病毒实验室从近期收集到的"假冒杀软"(本文以后以FakeAV来代替)中选出更新频繁、迷惑程度高的5款,来给大家一一讲解示例。

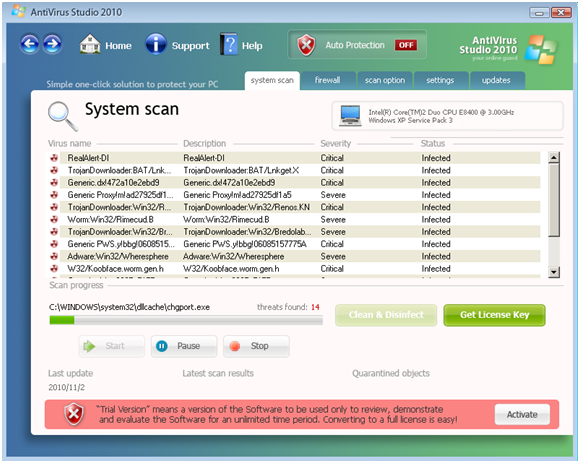

第一款fakeav:AntiVirus Studio 2010(反病毒工作室2010)

这个所谓的Antivirus Studio 2010出自俄罗斯,图标很能迷惑人,模仿微软图标, 而且跟AVG的图标很接近J。直接运行其后,出现以下界面:

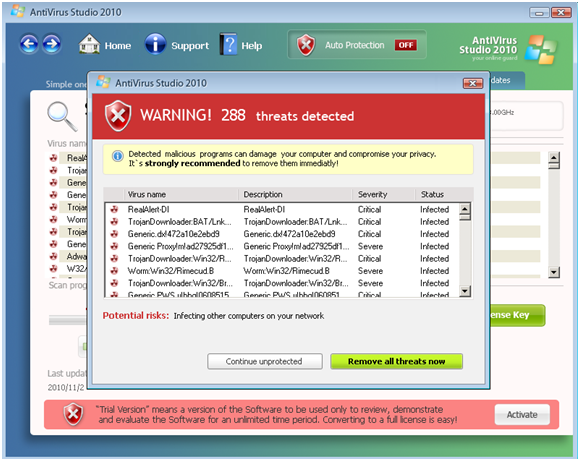

不经用户点击后,直接开始扫描全盘,并且提示你扫描到很多不同类型的病毒。该杀软的扫描引擎做的"很好",不到两分钟,扫描完毕,并提示找到288个病毒:

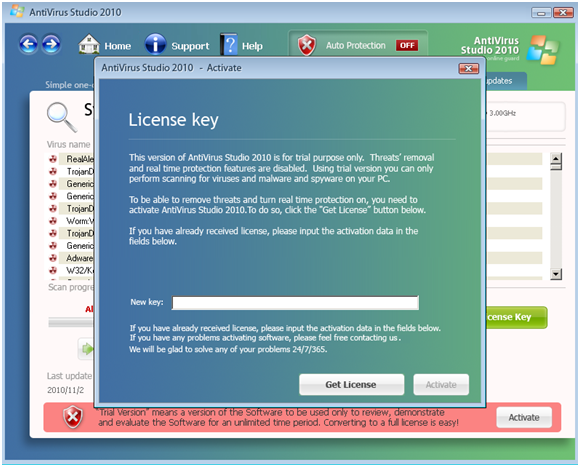

点击"Remove all threats now"(清除所有威胁)后,提示你输入key:

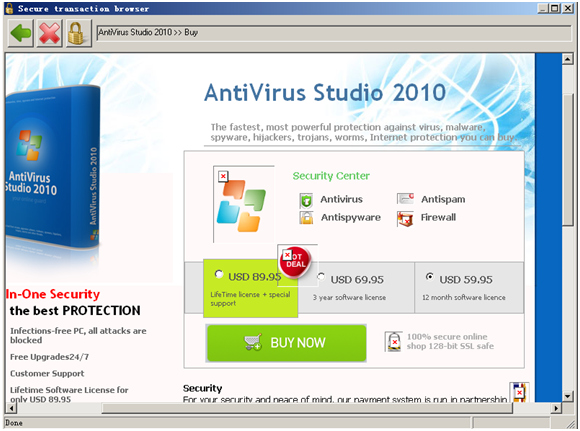

点击"Get License"(获得序列号)后,弹出自定义的浏览器窗口,让你购买相应的产品,并输入银行账户信息:

很显然,如果我们输入自己的银行账户密码信息,那你就得去看看自己账户上的钱是不是被扣光了。

本款fakeav界面华丽,目标明确:扫描到一堆病毒,然后提示用户购买才能清除。

第二款FakeAV:AntiSpySafeguard(反间谍安全卫士)

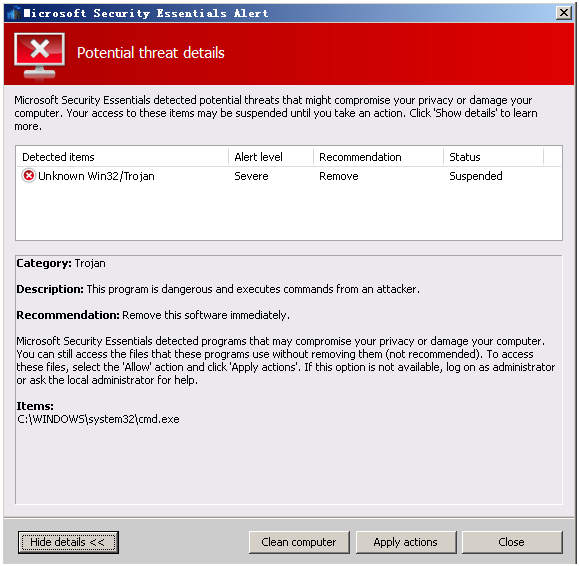

这款FakeAV假冒了微软的杀毒套装MSE,一般用户乍一看,还真以为是MSE:

运行该病毒后,便弹出伪造的MSE窗口,并提示发现威胁,目标位于:c:\windows\system32\cmd.exe,点击Clean computer或者Apply actions后,会"一本正经"地尝试清除:

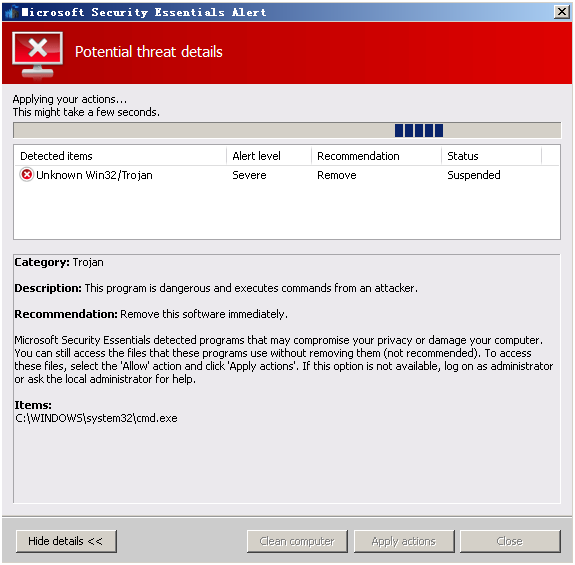

但是最后会提示"Unable to remove threat"(无法清除),然后建议你"Scan Online"(在线扫描):

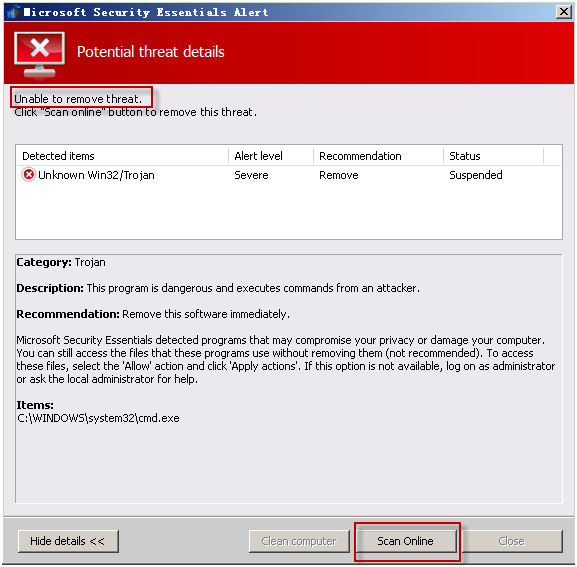

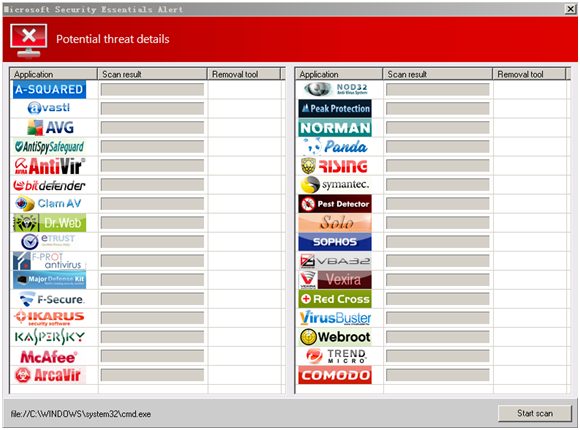

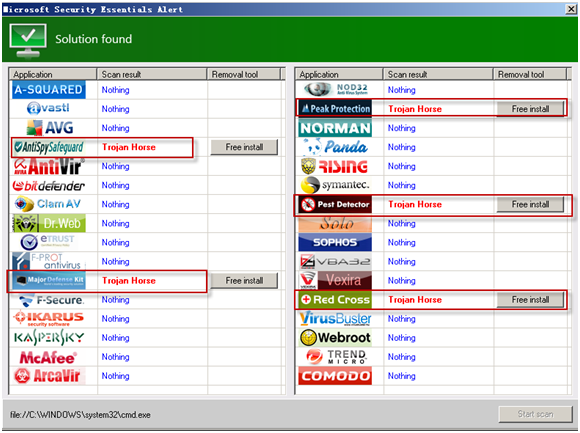

点击在线扫描后,会出现各大杀软的图标,看上去应该是会让各大杀软都来扫描一次(笔者案:其实都没有扫描,进度条是虚假的):

点击"Start scan"后,所有杀软开始扫描。扫描结束后,只有五款杀软检测到病毒,然后会提示你安装这五款杀软(笔者案:其实这五款杀软是病毒虚构的,而且这五款杀软背后指向的其实是同一款,即病毒自身。病毒只是模拟了用户的习惯行为过程)

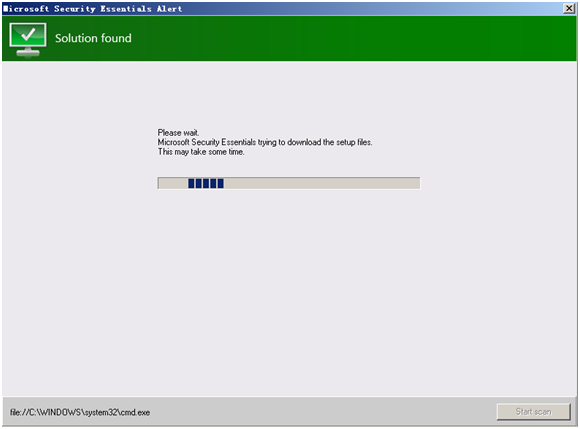

我们点击"Free Install"(免费安装)后,病毒又模拟了"下载""安装"的过程(实则只是个界面,并未做实质的下载、安装行为):

下载:

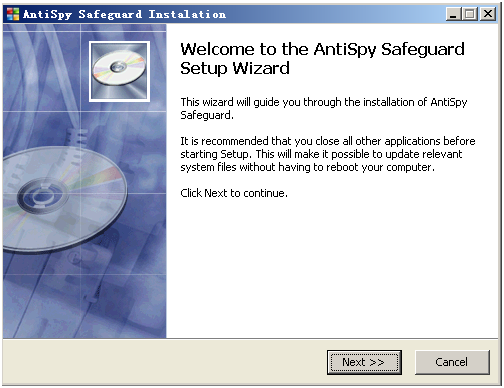

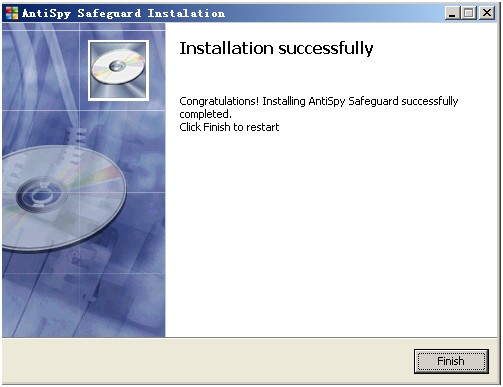

安装:

安装成功后,病毒会修改windows的启动界面(login.scr),将其替换为病毒自身,以伪造成"windows加载前就扫描(boot scan)"的假象。然后病毒会不经用户提示,自动重启电脑(笔者按:这也是fakeav的一个明显特征):

伪造的boot scan界面(其实此时windows已经全部加载完毕,正因为login.scr被替换,所以才出现类似boot scan的界面):

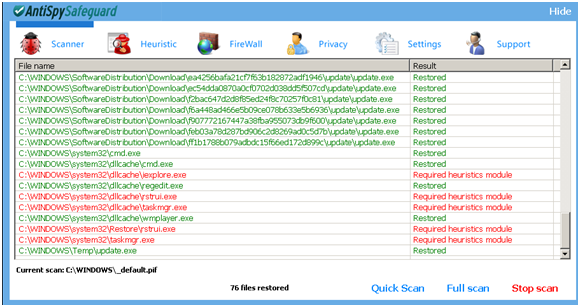

点击扫描后,提示扫描到很多病毒(居然都是系统文件):

扫描完毕后,提示"安装启发模块"才能清除病毒:

点击"Install heuristic module"后,将弹出购买网页,欺骗用户输入银行账号信息。

纵观这个AntiSpySafeguard,其模拟了从"发现病毒"->"在线扫描"->"下载"->"安装"->"Boot scan"->"购买激活"等一个"完整流程"的流程,以欺骗、引导用户"购买",可见该fakeav的作者花了不少心思。但是细看每个步骤,还是可以发现一些破绽,比如只有那五款杀软能检测到病毒、未经用户允许就重启计算机、重启后检测的全是系统文件等等。有经验的用户还是能识破的。

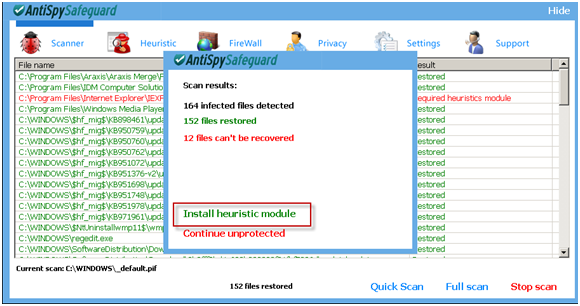

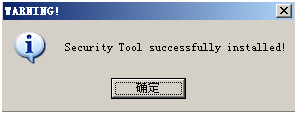

第三款fakeav: Security Tool(安全工具)

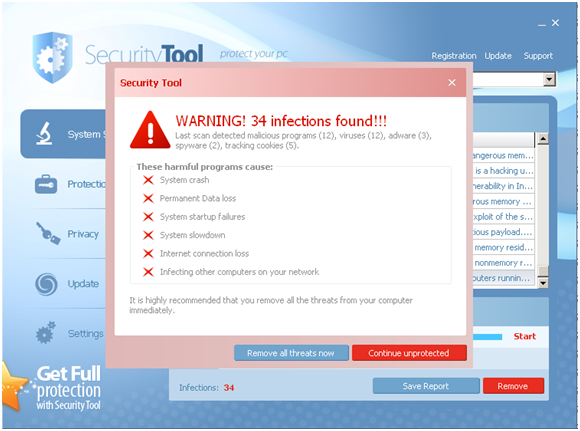

这是一款近期更新非常频繁的fakeAV。点击运行后,会提示"安装成功",随即出现主界面,并开始扫描:

同样,在我的电脑里检测到"五花八门"的病毒。这次是34个:

点击"Remove all threats now"(现在清除所有威胁)后,会提示用户激活:

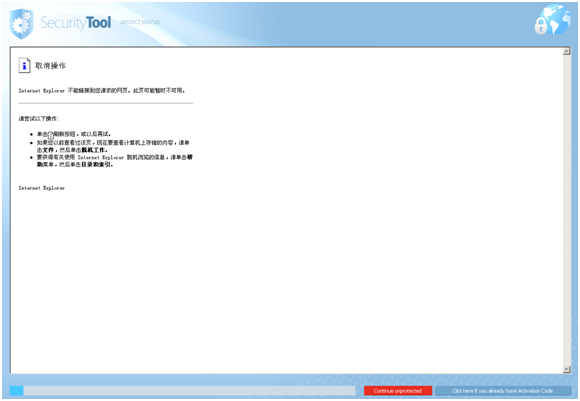

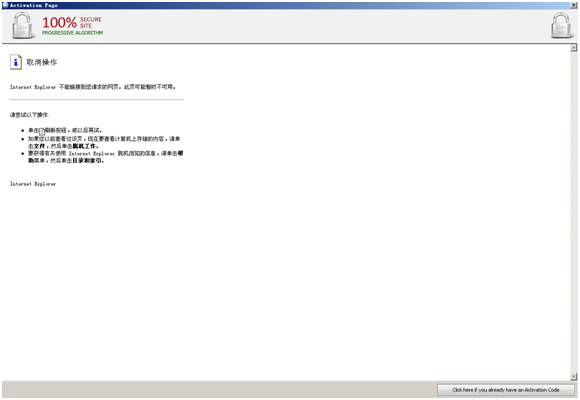

点击激活后,弹出自定义的浏览器窗口,并让用户输入银行账户(该页面目前地址已更改,所以本例中提示无法找到页面):

该fakeav没有什么明显的特征,界面风格明显,依然是走"扫描病毒,提示购买激活才能清除"的路线,但是该fakeav更新频繁,以躲避"真正杀软"的查杀,所以在日常软件使用中,一般用户还需多加小心。

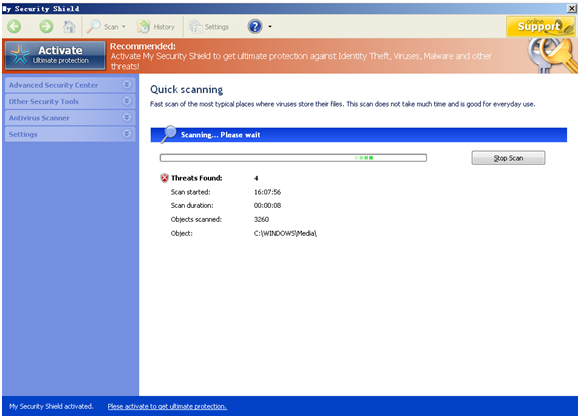

第四款fakeav:My Security Shield(我的安全盾)

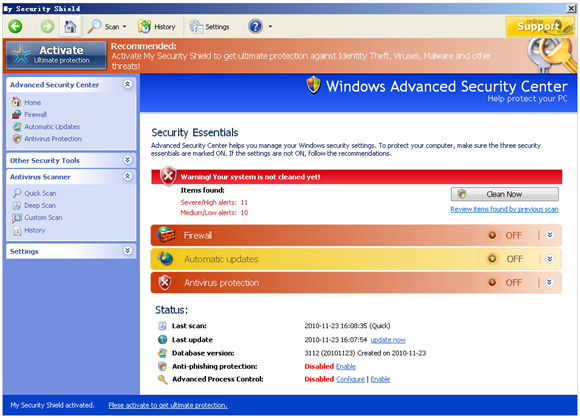

这是一款不走华丽路线的fakeav,取而代之选择了模仿windows。模仿的是windows安全中心:

从上图可见,该病毒无论从界面布局、配色、控件元素,都无一不向windows靠拢,就连"Activate"(激活)按钮都是用的vista的激活图标。

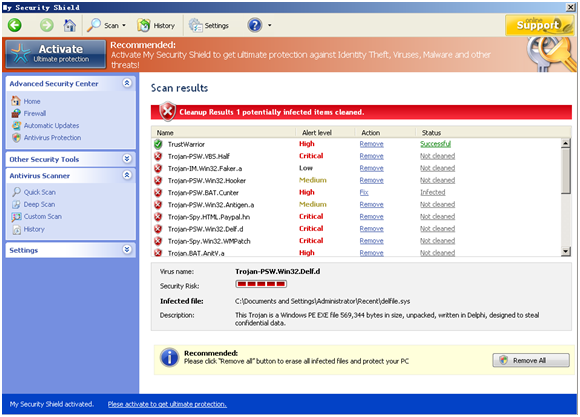

扫描结束后,检测到一堆形形色色的病毒,并且提示"Remove All"(清除所有):

点击"Remove All"按钮后,依然弹出自定义的浏览器窗口,提示用户购买激活(该页面已经失效):

让我们再回头重新看下这款fakeav此时的界面,我们发现此时其与windows安全中心更加接近。因此一般用户遇到该fakeav时,基本上就算缴械投降了。

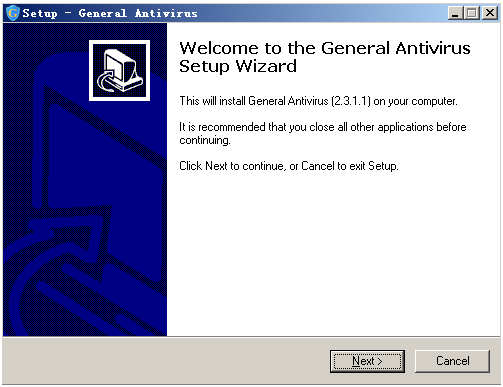

第五款fakeav: General Antivirus

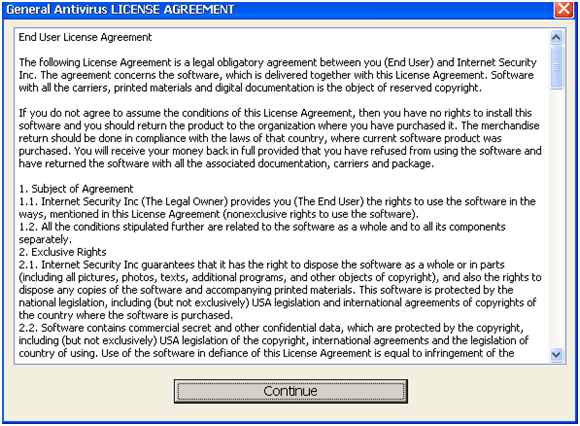

与第二款的"伪安装"不同,这是一款真正制作成安装包的fakeav,并且会有"license agreement"(许可协议)提示,可见作者的"良苦用心":

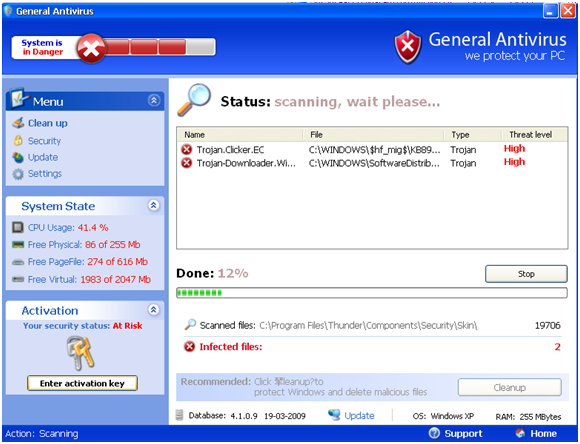

安装成功后,依然不例外,不经用户点击即开始扫描。我们发现这款fakeav走的也是模仿windows路线,虽然元素不如上一款fakeav那么逼真,但是看上去也是有模有样:

扫描完毕(这次是16个。笔者案:看来每个fakeav对虚假病毒的定义也不一样J),提示"Remove All"(清除所有):

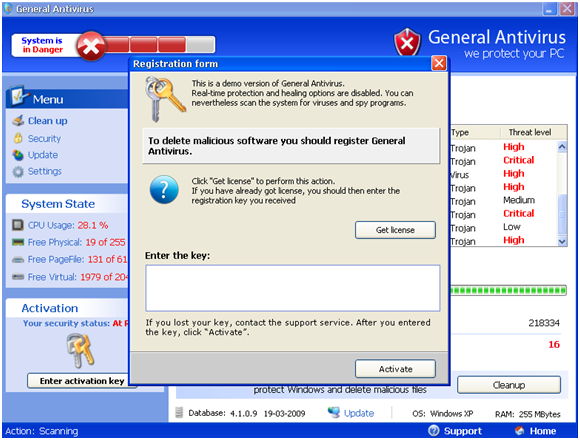

点击清除所有后,提示用户激活:

接下来便又回归到打开网页获取序列号的流程。这里就不再赘述。

总结:

目前传播在外的fakeav远远不止这五款,笔者只是从众多fakeav中,挑选了具有代表性的五款。纵观以上五款fakeav,我们可以概括出fakeav的以下几个特征:

- 界面华丽,但可配元素过少(通常只有扫描、清除、激活等操作选项)

- 不经用户许可,启动后便扫描计算机、重启电脑

- 扫描速度过快,扫描到的病毒种类各式各样(因为没有真正的扫描,而且正常来讲,用户计算机如果中了毒,病毒类型应该不会太杂)

- 只能扫描,不能清除;只有购买才能清除。

- 购买时打开的网页使用的都是病毒自带的浏览器,以被用户抓住一些漏洞(比如网页地址、网络钓鱼等等)

综上所述,我们可以从上面提到的五个特征着手来防止被fakeav欺骗;同时建议您安装AVG 2011终身免费版杀毒软件,从各个角度保护您的网络冲浪、个人财产安全。