8月15日,金山毒霸最新上线的防黑墙产品拦截数据显示,攻击次数排名前40位的IP,全部来自IDC机房。有黑客自爆租用IDC设备疯狂抓鸡,令大量网民电脑被黑客远程控制。金山毒霸已经将这些数据向有关部门提交。

金山毒霸在深入分析运营数据时发现,一些电脑反复中毒的概率明显高于其他计算机。金山毒霸在病毒拦截弹出消息中建议用户联系在线客服,以便发现这些用户反复中毒的内在原因。

调查发现,这些用户较普遍的使用了某些盗版组织发行的Windows版本,这些系统默认开启较多服务,并且关闭了Windows防火墙和UAC(用户帐户控制,当有危险操作时,Windows会弹框提醒)。这些修改版本导致Windows中毒概率大增,给黑客远程攻击大开方便之门。

为解决这些问题,金山研发中心在新版金山毒霸2012中集成防黑墙功能。防黑墙可以帮助用户关闭一些不必要的服务,重新启用Windows的关键安全设置。当发现黑客远程扫描时,自动阻止攻击源。

在对防黑墙数据进行分析时,金山毒霸安全中心得到更惊人的发现:追查防黑墙前40位最活跃的攻击IP,结果发现均位于国内主要的IDC机房(IDC,是互联网数据中心的缩写,提供标准化的电信专业级机房环境,为企业、政府提供服务器托管、租用服务)。

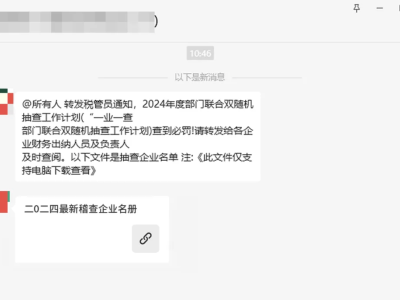

另据一位不愿透露姓名的黑客透露,一些IDC机房对租用者不做审查,而是直接将IDC资源出租给不法分子使用。下图为该黑客和某IDC管理人员的聊天记录。

黑客和IDC管理人员的聊天记录

在黑客进行远程批量扫描入侵时(通常黑客的惯用术语是批量抓鸡),越是网络质量好的服务器,远程抓鸡的效果就越好。黑客也会试图入侵一些位于IDC机房的主机,或者干脆和IDC管理者做交易。

目前,金山网络已经将这些攻击源IP地址提供给有关部门调查。金山网络建议IDC行业对这种严重危害互联网安全的服务器加强监管,避免IDC的优质资源被用于恶意目的。