抵御来自网络的威胁究竟应该怎么做?仅仅升级电脑杀毒软件是远远不够的,因为在家庭网络当中,电脑仅仅是网络设备的其中一员,包括手机、平板电脑、智能电视等其他用网设备同样面临着网络威胁。殊不知,真正威胁网络安全的,恰恰是最容易被人忽略的路由器。

漏洞+后门严重影响路由器安全

路由器是家庭网络连接互联网的枢纽,一旦路由器被攻击,则意味着所有连接路由器上的网络设备存在着严重安全隐患。根据360互联网安全中心公布的《2014年第一期中国家用路由器安全报告》显示,国内家用路由器保有量约1亿台左右,其中受漏洞及后门影响的数量触目惊心,仅在可识别型号/固件版本的4014万台路由器中,90.2%的路由器存在CSRF漏洞;另外,后门问题也依然严重,以TP-LINK为例,约9款已曝出存在后门的路由器型号,在此次抽样数据中覆盖了超过99万台TP-LINK路由器,占所有被检测的TP-LINK路由器的5.2%。

CSRF是跨站请求伪造(Cross-site request forgery)的英文缩写。存在CSRF漏洞的路由器容易遭到CSRF攻击。所谓CSRF攻击,是指当用户访问经过特殊构造的恶意网站(A)时,恶意网站会通过浏览器发送访问路由器管理页面(B)的请求。如果路由器不能识别并阻止这种异常的访问请求,即路由器存在CSRF漏洞时,那么恶意网站(A)就有可能通过CSRF攻击登录到路由器的管理页面(B),并进而篡改路由器的基本设置。

至于路由器后门则是一些研发人员为了调试方便等特殊目的,会在软件中保留某些不为外人所知的“捷径”。如果这些“捷径”在最终产品发布时没有被关闭,就会成为后门。通过后门,攻击者可以绕过软件的安全机制直接获得控制权限。与CSRF攻击不同的是,针对路由器的后门攻击一般都是单点攻击,相比于CSRF漏洞,后门的危害范围要小很多。

弱密码有缓解 DNS劫持约75万

进入路由器的管理界面也需要一组用户名密码,而路由器在推向市场的时候,一般这个管理密码很少有人更改,从2013年第三季度的数据统计来看,将近98.6%的用户没有更改过管理密码,使路由器处于弱密码状态;而到了今年第二季度,随着网络安全教育的普及及用户的重视,这一数字有明显改善,但是依然还有24.3%的用户处于弱密码状态。弱密码一般包括admin、ROOT、password、123456等。

需要特别说明的是,对于弱密码用户来说,如果同时存在CSRF漏洞,那么这款路由无疑属于“高危路由器”。因为黑客在利用CSRF漏洞的时候需要掌握路由管理密码,成功登陆路由后方可实施后续篡改。目前,国内近1亿台家用路由器中,约有2430万台路由器的管理员帐号使用了弱密码,约1480万台路由器为高危路由器(弱密码+CSRF漏洞),约75万台路由器的DNS设置已经被劫持或篡改。

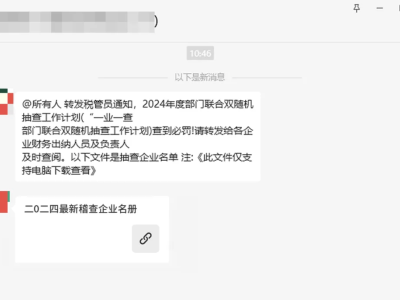

DNS劫持简单的讲是用户需要去A网站,但是路由器会指向另一个B网站,虽然看起来一样,但是毕竟是不一样的两个网站,黑客通过B网站获取用户的隐私信息,比如银行账户密码,或者通过篡改DNS向用户推送色情网页和游戏广告,阻止安全软件的升级和云查询服务,在电脑无法获得联网安全服务的状态下进行其他危险操作。

远程WEB管理同样存在风险,虽然其可以让用户通过互联网对自己的路由器进行远程管理,但是如果黑客一旦获取了路由器的管理员帐号和密码,就可以利用该功能登录路由器并实施篡改。据统计,目前国内开启了远程Web管理功能的路由器约占路由器总量的0.10%,以全国共有近一亿台家用路由器计算,国内开启了远程Web管理功能的家用路由器数量约为10万台。

培养好习惯 路由器更安全

专家建议,对于普通用户,使用路由器应首先修改管理密码,利用数字+字母的复杂组合可有效缓解黑客的攻击。此外,关闭路由器上不必要的功能,比如远程WEB管理、DMZ主机等。如不熟悉路由器设置,也可使用第三方管理工具对路由进行管理,并定期进行检测,确保路由器没有遭到篡改。当路由器企业发布最新固件的时候,保持随时更新,不仅可关闭路由器后门,还可修补漏洞。如此一来,路由器安全,家庭网络也会更有保障。