2018年5月22日,蓝汛ChinaCache应邀出席 “2018全球下一代互联网峰会”,蓝汛资深架构师王立鸥先生从三个角度与到场来宾分享了关于CDN如何实现IPv6迁移的安全防护的技术观点及解决方案:IPv4迁移到IPv6的安全风险、CDN在IPv4到IPv6的迁移中起到的作用、IPv6 CDN的安全防护。

首先,针对目前大家关心的安全问题,例如ICMPv6提供的功能,如何保证信息发送的可信性?IPv6是否可以一劳永逸,无后顾之忧?王立鸥先生从技术角度,分析了IPv6协议所面临的风险。

针对ND的攻击:IPv6新增的NS、NA也成为新的攻击目标,存在DoS攻击、中间人攻击等安全威胁;

新增ICMPv6协议作为IPv6重要的组成部分,存在DoS攻击、反射攻击等安全威胁;

IPv6 支持无状态的地址自动分配,该功能可能造成非授权用户可以更容易的接入和使用网络,存在仿冒攻击安全威胁;

IPv6 网络环境下由于网络扫描实施难度高,但仍可通过IPv6前缀信息搜集、隧道地址猜测、虚假路由通告及DNS查询等手段搜集到活动主机信息,通过DNS获取IPv6地址范围和主机信息可能会成为黑客优选攻击路径,针对DNS系统的攻击会更加猖獗;

虽然IPv6没有广播,但是IPv6组播地址仍然支持,存在通过扫描、嗅探甚至仿冒关键DHCP Server、Router等安全威胁;

IPv6路由协议攻击:RIPng/PIM依赖IPsec,OSPFv3协议不提供认证功能,而是使用IPv6的安全机制来保证自身报文的合法性,未配置IPv6安全机制,OSPFv3路由器存在仿冒的安全威胁;

移动IPv6仿冒伪造攻击:移动IPv6节点能够在不改变IP地址的情况下,在任何地方接入网络都能够直接与其他节点通信,在提供可移动性及方便通信的同时,由于移动节点的不固定性,也给不法分子提供了攻击的机会,存在伪造绑定更新消息等安全威胁;

Multicast Listener Discovery (MLD) 的仿冒及泛洪攻击。

随后,王立鸥先生通过蓝汛CDN的技术实践,讲解了CDN如何帮助防御IPv6 DDoS攻击及蓝汛的解决方案。

IPv6迁移过程中存在诸多安全风险,因此需要多种过渡方案:第一种IPv4/IPv6双栈协议;第二种IPv6地址翻译;第三种 IPv6-in-IPv4 tunnel 或者 IPv4-in-IPv6 tunnel。目前,蓝汛CDN的IPv6采用的就是双栈架构,该架构充分考虑了IPv4和IPv6的两种协议的安全性问题,蓝汛可以帮助客户实现从IPv4迁移到IPv6中防御IPv6 DDoS攻击。

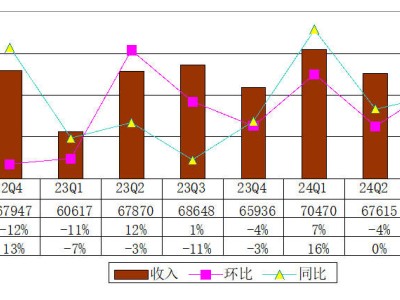

(上图:CDN可以帮助防御IPv6 DDoS攻击)

由于早期的IPv6资源的稀缺性,CDN加速业务访问会有较高的失败率,IPv6访问的失败率由解析、建连、传输的每一个环节决定。如果IPv6建连失败,多快才使用IPv4访问对于双栈的客户端是提高速度的关键因素。IPv6/IPv4双栈 CDN加速网民的v6/v4 回源。

RFC6555,即Happy Eyeball Dual Stack的应用可以使双栈的用户能够在IPv6不可用的时候,充分利用双栈的CDN业务来节约IPv6重试的时间。

(图片来源:Geoff Huston, 2015.11.26, “Examining IPv6 Performance”)

蓝汛CDN IPv4/IPv6双栈组件的边缘节点面向终端提供IPv4/IPv6访问加速服务,双栈GSLB提供IPv4/IPv6的解析服务,将终端请求调度到临近节点。除此之外,还有计费、日志、大数据统计等支撑系统也需要针对节点的双栈架构进行改造。客户在使用支持IPv6的CDN业务的时候,通常还要保持原先IPv4的系统,来逐步完成CDN服务的迁移工作。因此,蓝汛可以实现通过从CDN业务系统的解析调度、内容分发和回源来提高IPv6的安全性。目前,蓝汛CDN/IX/DCI三层网络架构中的CHN-IX交换中心,也可以满足IPv4到IPv6的迁移,并可实现与国际IPv6网站的互联互通。