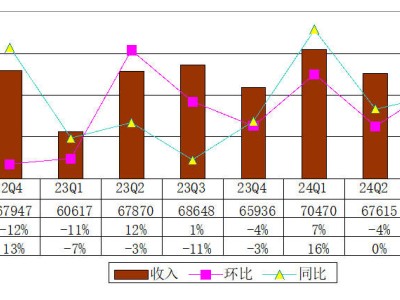

7月16日消息 7 月 15 日,腾讯安全玄武实验室发布了一项命名为 “BadPower”的重大安全问题研究报告。报告指出,市面上现行大量快充终端设备存在安全问题,攻击者可通过改写快充设备的固件控制充电行为,造成被充电设备元器件烧毁,甚至更严重的后果。

▲某受电设备遭 BadPower 攻击时芯片烧毁的情况

报告显示,腾讯玄武安全实验室对市面上 35 款支持快充技术的充电器、充电宝等产品进行测试,发现其中 18 款存在安全问题。攻击者可利用特制设备或被入侵的手机、笔记本等数字终端来入侵快充设备的固件,控制充电行为,使其向受电设备提供过高的功率,从而导致受电设备的元器件击穿、烧毁,还可能进一步给受电设备所在物理环境造成安全风险。攻击方式包括物理接触和非物理接触,有相当一部分攻击可以通过远程方式完成。在玄武实验室发现的 18 款存在 BadPower 问题的设备里,有 11 款设备可以通过数码终端进行无物理接触的攻击。

玄武实验室表示,不同的快充协议本身没有安全性高低的差别,风险主要取决于是否允许通过 USB 口改写固件,以及是否对改写固件操作进行了安全校验等。玄武实验室表示,市面上快充芯片至少近六成具备成品后通过 USB 口更新固件的功能。

腾讯安全玄武实验室已将 “BadPower”问题上报给国家主管机构 CNVD。小米和 Anker 将在未来上市的快充产品中加入玄武安全检测环节。

玄武实验室表示,大部分 BadPower 问题可通过更新设备固件进行修复。未来,厂商在设计和制造快充产品时可通过提升固件更新的安全校验机制、对设备固件代码进行严格安全检查、防止常见软件漏洞等措施来防止 BadPower 发生。