近期,网络安全领域的警报再度拉响,网络安全公司Fortra揭示了一个令人担忧的趋势:网络犯罪分子正频繁利用Cloudflare的pages.dev和workers.dev域名,执行网络钓鱼和其他恶意活动,这一行为引发了广泛的安全忧虑。

原本,pages.dev和workers.dev是Cloudflare提供的两大服务,前者用于轻松部署网页,后者则促进了无服务器计算的广泛应用。然而,这些原本合法的域名,如今却成为了网络犯罪分子的“新宠”,他们借助Cloudflare的良好信誉和卓越性能,企图逃避安全检测,实现其不法目的。

Cloudflare,这家总部位于美国的公司,以其庞大的内容分发网络(CDN)服务、云网络安全、DDoS防御以及广域网服务等,成为了全球互联网的重要支柱。其核心业务围绕着连接、保护和构建,旨在为企业提供一个统一的平台,助力其在全球范围内开展业务、交付产品和创新。

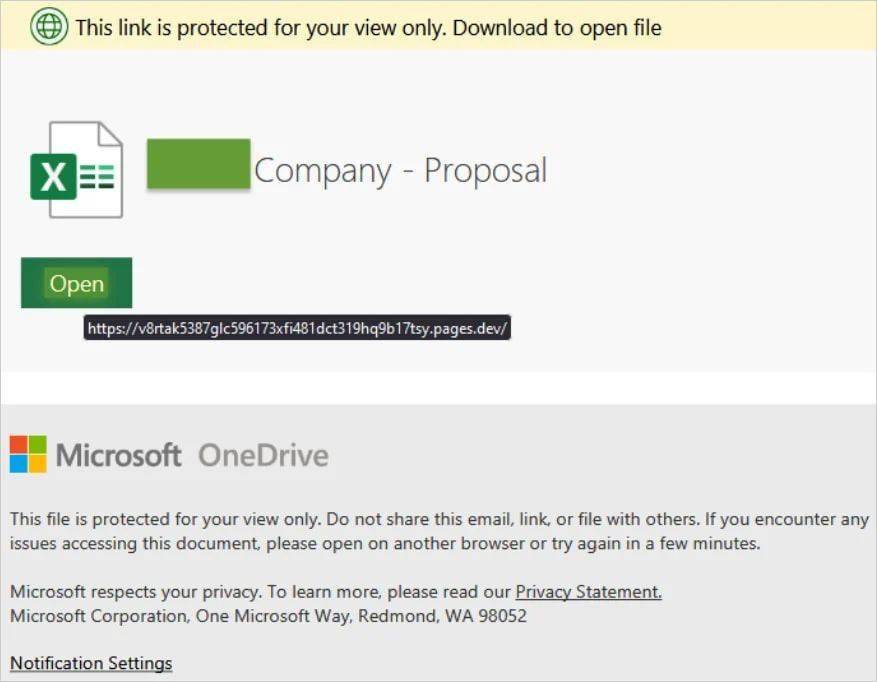

在Cloudflare Pages的滥用案例中,网络犯罪分子通过托管钓鱼中转页面,将受害者重定向至伪造的登录页面,如Microsoft Office 365的登录页面。他们通过欺诈性的PDF或钓鱼邮件嵌入链接,诱骗受害者点击。由于Cloudflare的声誉,这些链接往往能够避开安全产品的检测,从而提高了攻击的成功率。

据Fortra的数据显示,2024年Cloudflare Pages遭遇的钓鱼攻击事件同比增长了惊人的198%,并预测到年底这一数字将跃升至超过1600起,同比增长257%。这意味着,平均每月约有137起此类攻击事件发生。

而在Cloudflare Workers方面,其滥用情况同样不容乐观。该平台被用于执行DDoS攻击、部署钓鱼网站、注入恶意脚本以及暴力破解账户密码等。更令人担忧的是,攻击者甚至利用Workers平台进行人机验证步骤,使得钓鱼过程更具迷惑性,难以被察觉。

据Fortra统计,2024年Cloudflare Workers遭遇的钓鱼攻击事件同比增长了104%,预计到年底将达到近6000起,同比增长145%。这意味着,平均每月约有499起此类攻击事件在暗网中悄然进行。

Fortra还指出,攻击者采用了“bccfoldering”策略来隐藏邮件收件人,这使得安全人员难以评估钓鱼活动的真实规模,进一步增加了攻击的隐蔽性。

面对这一系列严峻的安全挑战,网络安全公司和广大用户需保持高度警惕,采取有效措施来防范和应对网络钓鱼等恶意活动。同时,Cloudflare等互联网企业也应加强技术防范,提升安全检测能力,共同维护一个更加安全、健康的网络环境。