近日,Linux内核社区经历了一场风波,原本平静的6.13版本发布前夕,却因微软提交的代码引发了不小的震动。据悉,这段代码与ARCH_HAS_EXECMEM_ROX内核配置紧密相关,旨在优化64位AMD和英特尔CPU的性能。

然而,问题出在这段代码未经x86内核维护者的正式确认就被合并进了Linux 6.13版本中。这一举动直接破坏了CPU上的控制流完整性(CFI),一个对于系统安全至关重要的功能。CFI通过引入影子堆栈和间接分支目标(IBT),有效抵御了多种高级攻击手段,确保了程序执行过程中的安全性。

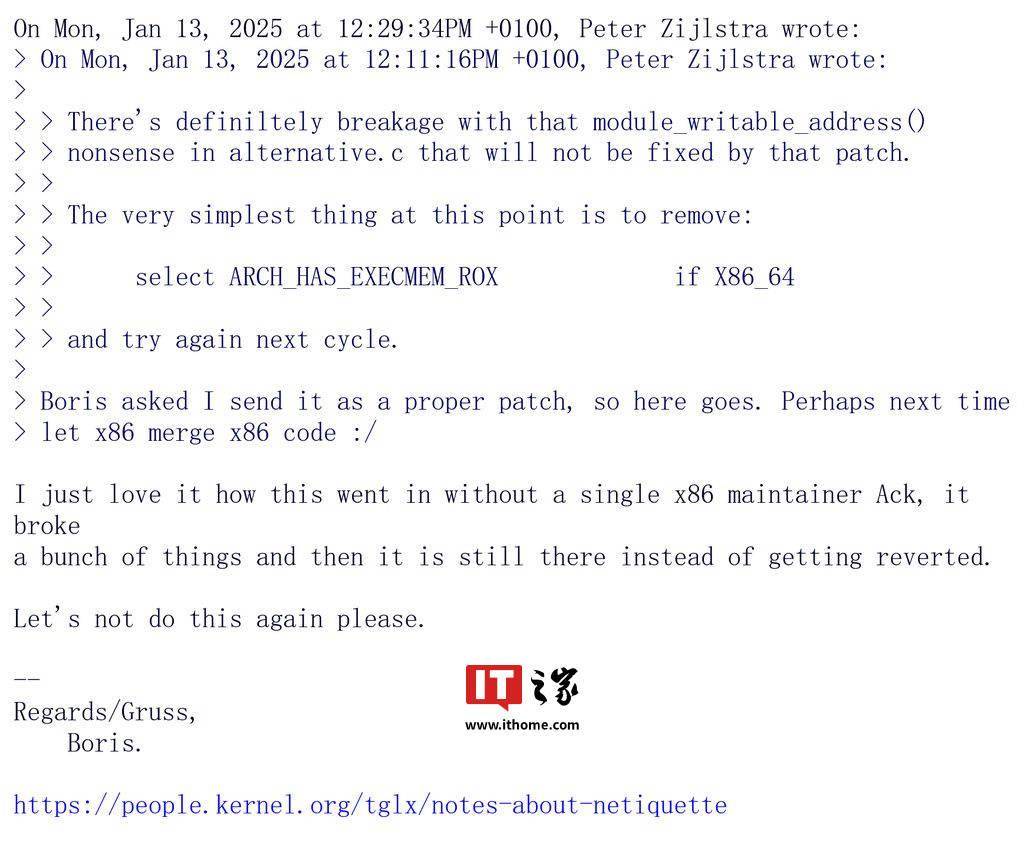

具体来说,微软的这段代码在Linux内核的alternative.c文件中造成了混乱,甚至在某些情况下导致了系统崩溃。这一发现引起了x86内核维护者的广泛关注,其中英特尔的Peter Zijlstra迅速行动,提交了紧急修复方案,试图恢复与EXECMEM_ROX支持相关的更改。然而,他指出,即便进行了修复,微软的代码仍然存在错误,需要进一步的审查和完善。

AMD的Borislav Petkov也对这一事件表达了强烈的不满。他批评道,如此重要的代码更改,竟然没有经过任何x86维护者的确认就被合并,这不仅是对Linux内核开发流程的不尊重,更是对系统安全性的极大威胁。他的言论在Linux社区内引起了广泛的共鸣,进一步加剧了这场风波的紧张氛围。

在这场风波中,英特尔和AMD的及时介入成为了挽救局面的关键。两家公司的技术专家迅速行动起来,与Linux内核社区的成员们紧密合作,共同寻找解决方案。经过一系列的努力,他们终于成功修复了微软代码引发的问题,确保了Linux 6.13版本的顺利发布。

尽管这次事件给Linux内核社区带来了一定的困扰,但也暴露出了当前开发流程中存在的一些问题。未来,Linux社区需要进一步加强代码审查机制,确保所有提交的代码都经过严格的测试和确认,以避免类似事件的再次发生。同时,这次事件也再次提醒了人们,系统安全性是任何时候都不能忽视的重要问题。